Szukasz laptopa lub komputera? To jest nasz blog. Przejdź do sklepu online.

W 2025 roku przeglądarka internetowa ostatecznie ugruntowała swoją pozycję jako główne środowisko pracy w biznesie. Pełni dziś funkcję portfela tożsamości cyfrowej i jest kluczową bramą do aplikacji SaaS. Ta ewolucja sprawiła jednak, że rozszerzenia przeglądarkowe stały się jednym z najtrudniejszych do wykrycia zagrożeń.

Według danych LayerX Security, aż 99% pracowników korporacyjnych ma zainstalowaną przynajmniej jedną wtyczkę. Co niepokojące, ponad połowa z nich (53%) to narzędzia sklasyfikowane jako „wysokiego ryzyka” lub „krytyczne”.

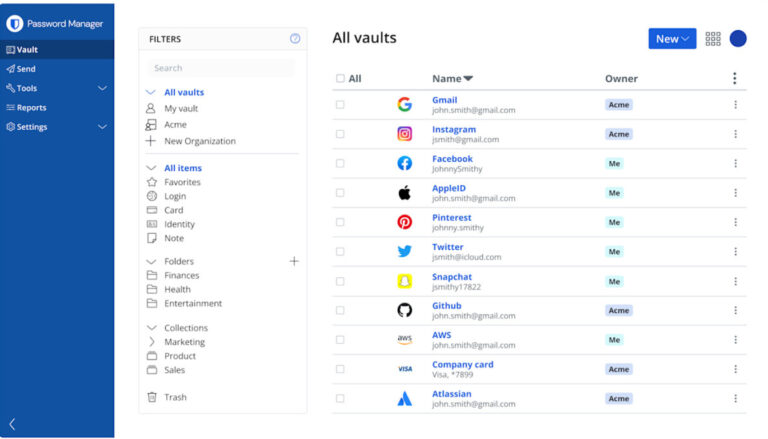

Posiadają one uprawnienia do odczytu i modyfikacji danych na wszystkich odwiedzanych stronach, co czyni je idealnym narzędziem do kradzieży tożsamości.

Kampania ShadyPanda: Siedem lat budowania ułudy zaufania

Operacja ShadyPanda to jeden z najbardziej wyrafinowanych ataków na łańcuch dostaw (supply chain attack) w historii. Trwała nieprzerwanie od 2018 do 2025 roku, doprowadzając do zainfekowania ponad 4,3 miliona urządzeń. Sukces tej kampanii opierał się na niespotykanej cierpliwości:

Faza budowania zaufania (2018–2023): Grupa publikowała bezpieczne i w pełni funkcjonalne narzędzia, takie jak menedżery plików PDF czy tapety 4K. Dzięki temu zdobyła miliony pozytywnych opinii i zbudowała wiarygodność.

Punkt zwrotny (2024): Poprzez rutynową aktualizację kodu wprowadzono mechanizm zdalnego wykonywania kodu (RCE). Pozwoliło to atakującym dynamicznie zmieniać zachowanie wtyczki w czasie rzeczywistym, bez wiedzy użytkownika.

Inwigilacja (2025): Rozszerzenia zaczęły gromadzić pełną historię przeglądania i przesyłać zaszyfrowane dane na serwery zewnętrzne.

Pułapka na użytkowników AI (DeepSeek i ChatGPT)

W 2025 roku cyberprzestępcy masowo wykorzystali popularność generatywnej sztucznej inteligencji. Złośliwe wtyczki, podszywające się pod oficjalne integracje z narzędziami takimi jak ChatGPT czy DeepSeek, zostały pobrane ponad 900 000 razy, zanim usunięto je ze sklepów.

Rozszerzenia te nie tylko kradły hasła. Ich głównym celem była eksfiltracja pełnych historii konwersacji. Pracownicy często nieświadomie umieszczali w nich tajemnice handlowe, kody źródłowe czy wrażliwe dane finansowe, które natychmiast trafiały w ręce hakerów.

Manifest V3: Techniczna odpowiedź na zagrożenia

Wymuszona przez Google migracja z architektury Manifest V2 na Manifest V3 (MV3) to najważniejsza zmiana techniczna ostatnich lat. Choć nowa architektura wzbudziła kontrowersje wśród twórców blokerów reklam, wprowadza ona kluczowe bariery ochronne:

- Zakaz zdalnego kodu (No Remote Hosted Code): W MV3 cały kod musi znajdować się wewnątrz pakietu wtyczki. Podlega on rygorystycznej weryfikacji przez sklep, co teoretycznie uniemożliwia ataki typu RCE, stosowane przez grupę ShadyPanda.

- Ograniczenie API: Zastąpienie interfejsu webRequest przez declarativeNetRequest sprawia, że wtyczki mają znacznie mniejszy wgląd w treść przesyłanych danych. Rozwiązanie to chroni prywatność, choć jednocześnie ogranicza skuteczność niektórych zaawansowanych filtrów bezpieczeństwa.

Jak minimalizować ryzyko w środowisku pracy?

Incydent z 2024 roku udowodnił, że samo zaufanie do oficjalnego sklepu Chrome Web Store to za mało. Nawet legalne rozszerzenia mogą zostać podmienione na złośliwe wersje po przejęciu konta dewelopera (tzw. Consent Phishing).

Rekomendowane strategie obrony w 2026 roku:

- Zasada Zero Trust (Allow List): Wprowadzenie polityki „białej listy”, gdzie instalacja wszystkich rozszerzeń jest domyślnie blokowana. Dopuszczane powinny być jedynie narzędzia, które przeszły wewnętrzny audyt bezpieczeństwa.

- Weryfikacja deweloperów: Należy zachować szczególną czujność wobec wtyczek, których twórcy używają darmowych kont e-mail (robi tak aż 54% wydawców) lub mają na koncie tylko jedno opublikowane narzędzie.

- Separacja profili: Bezwzględne rozdzielenie prywatnych profili przeglądarki od służbowych. Pozwala to uniknąć wycieku sesji korporacyjnych przez „rozrywkowe” dodatki instalowane po godzinach.

W 2026 roku wtyczka przeglądarkowa musi być traktowana z taką samą ostrożnością, jak każde inne oprogramowanie instalowane na dysku twardym. Skala infekcji i wyrafinowanie grup takich jak ShadyPanda dowodzą, że jedno nieprzemyślane kliknięcie w przycisk „Dodaj do Chrome” może kosztować firmę utratę najcenniejszej własności intelektualnej.