Szukasz laptopa lub komputera? To jest nasz blog. Przejdź do sklepu online.

Codziennie powstaje ponad 450 000 nowych próbek złośliwego oprogramowania. Jednak to nie klasyczne wirusy stanowią dziś największe wyzwanie. Statystyki są nieubłagane: ponad 90% udanych cyberataków zaczyna się od błędu człowieka, a nie od luki technicznej. Poleganie wyłącznie na ikonie tarczy w pasku zadań to jak zamykanie drzwi frontowych na cztery spusty, przy jednoczesnym pozostawieniu otwartych okien.

Ewolucja zagrożeń: Wyścig z czasem

Kiedyś wirusy pisało się dla sławy. Dziś to przemysł warty biliony. Choć nowoczesne antywirusy używają zaawansowanej heurystyki i analizy zachowań (wykrywają podejrzane akcje, nie tylko znane pliki), hakerzy wciąż są o krok dalej. Złośliwy kod potrafi być „niewidzialny” lub zmieniać swoją postać przy każdym uruchomieniu (polimorfizm).

W starciu z atakami typu zero-day – wykorzystującymi luki, zanim producent oprogramowania zdąży je załatać – nawet najlepszy pakiet ochronny bywa nieskuteczny.

Czego antywirus nie zablokuje?

Najgroźniejsze ataki omijają technologię i uderzają w psychologię użytkownika.

Phishing i inżynieria społeczna

Przeglądarki i antywirusy posiadają filtry blokujące fałszywe strony, ale działają one z opóźnieniem. Nowe strony phishingowe „żyją” czasem tylko kilka godzin – znikają, zanim trafią na czarne listy. Żaden program nie powstrzyma Cię przed dobrowolnym wpisaniem hasła na stronie, która wygląda jak Twój bank, ale ma inną domenę. To Ty jesteś ostatecznym filtrem.

Ransomware a podłączone dyski

Szyfrowanie danych następuje błyskawicznie. Jeśli Twój system wykryje zagrożenie po fakcie, pliki są już stracone. Co gorsza – nowoczesne ransomware potrafi zaszyfrować również podłączone dyski zewnętrzne i zasoby sieciowe.

Strategia Defense in Depth (Ochrona w głąb)

Bezpieczeństwo IT wymaga podejścia warstwowego. Jeśli jedna bariera pęknie, kolejna musi zatrzymać atak. Oto Twój niezbędnik:

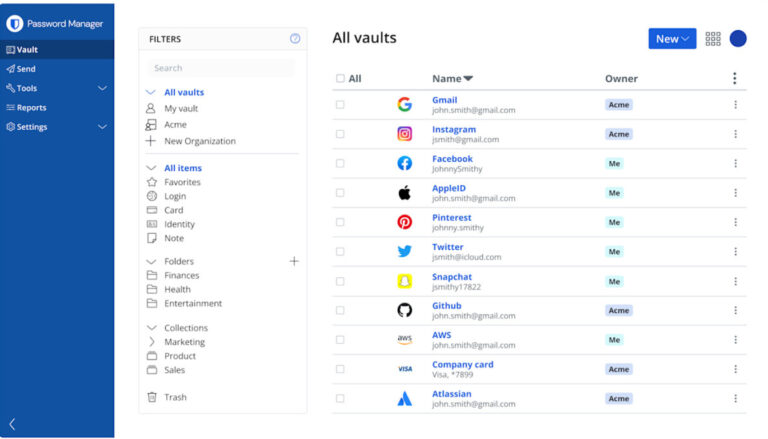

- Menedżer haseł: Używanie jednego hasła wszędzie to proszenie się o kradzież tożsamości. Menedżer generuje i pamięta skomplikowane hasła za Ciebie.

- Uwierzytelnianie dwuskładnikowe (2FA/MFA): To absolutna konieczność. Nawet jeśli haker przejmie Twoje hasło, zatrzyma się na prośbie o drugi składnik.

- Regularne aktualizacje: „Przypomnij mi później” to najgorszy przycisk w systemie. Łatki bezpieczeństwa zamykają dziury, przez które wchodzi złośliwy kod.

Pro tip: Najwyższy poziom ochrony dają fizyczne klucze sprzętowe (np. standard U2F/FIDO) – są one całkowicie odporne na phishing.

Backup: Twoja polisa ubezpieczeniowa

Kopia zapasowa to jedyna w 100% skuteczna metoda ratunku po ataku ransomware. Ale uwaga: backup musi być offline.

Stosuj zasadę 3-2-1:

- Miej 3 kopie danych.

- Na 2 różnych nośnikach (np. dysk komputera i dysk zewnętrzny).

- 1 kopia musi znajdować się poza domem/biurem (np. chmura z wersjonowaniem plików lub dysk w innej lokalizacji).

Jeśli dysk z backupem jest stale podpięty do komputera USB, wirus zaszyfruje go razem z systemem.

Antywirus jest ważny, ale w 2025 roku stanowi zaledwie fundament, a nie cały budynek bezpieczeństwa. Bez kluczy sprzętowych lub aplikacji 2FA, menedżera haseł i – przede wszystkim – odłączonego backupu, Twój cyfrowy świat stoi na glinianych nogach. Zadbaj o te elementy już dziś.